În acest articol, colega noastră Alexandra Marcu, Junior Engineer, explică importanța firewall-ului în protejarea rețelelor și a datelor împotriva atacurilor cibernetice. Alexandra detaliază cum funcționează firewall-urile, tipurile disponibile și modul în care acestea contribuie la menținerea securității într-o lume digitală tot mai vulnerabilă.

Imaginați-vă că într-o zi vă conectați la rețeaua companiei și descoperiți că datele sensibile au fost compromise. Totul a pornit de la un singur fișier nesigur care a scăpat printre ”scuturile” rețelei. Aceasta este o realitate zilnică pentru multe organizații. Însă, cu un firewall bine configurat, astfel de scenarii pot fi prevenite.

Scutul tău în lumea digitală

Firewall-ul reprezintă un concept esențial în domeniul securității cibernetice. Necesitatea lui a luat naștere odată cu creșterea utilizării rețelelor de calculatoare și a Internetului, implicit cu creșterea pericolelor la care utilizatorii erau expuși. Datele transmise de o sensibilitate deosebită erau ușor compromise. Termenul CIA (Confidentiality, Integrity, Availability) descrie modurile în care atacatorii pot pune în pericol informațiile transmise între utilizatori. Datele trebuie să fie confidențiale, mai exact disponibile numai pentru utilizatorii finali. De asemenea, trebuie să fie intacte, fără să fie alterate de o persoană terță și tot timpul disponibile utilizatorilor când au nevoie de ele. Firewall-ul este una dintre soluțiile folosite pentru protejarea atributelor descrise de CIA, în combinație cu alte tehnologii.

Cum funcționează un Firewall?

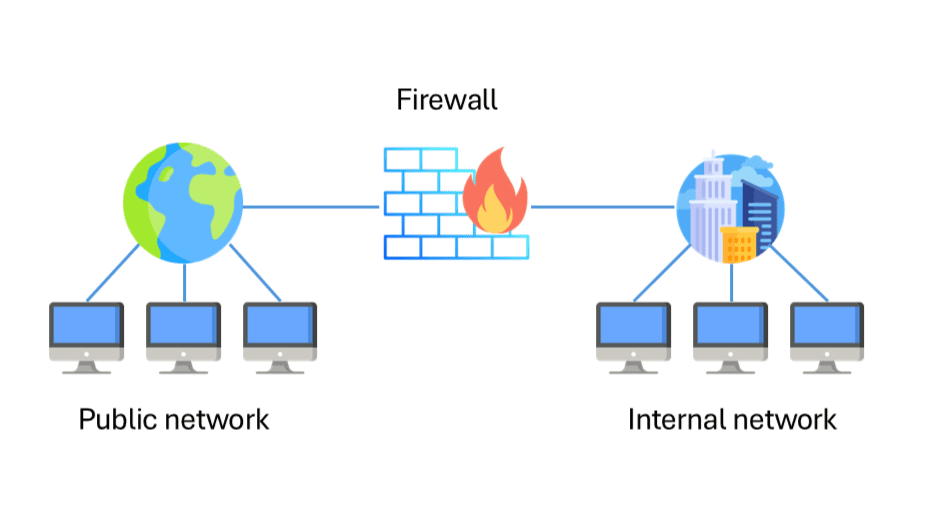

Un Firewall este un echipament de rețea care acționează între rețeaua locală a unei companii și Internet. Funcționează ca un “paravan”, monitorizând și controlând traficul de rețea pe baza unor reguli predefinite de administratorul de rețea. Firewall-ul are rolul de a examina pachetele care intră în rețeaua locală și de a decide dacă acestea respectă cerințele pentru a putea fi transmise mai departe. Regulile pot fi simple, cum ar fi blocarea accesului în anumite locații geografice, până la foarte complexe, analizând tipul de trafic, porturile și aplicațiile folosite, precum și comportamentul acestora.

Pe lângă funcțiile de bază, un Firewall poate detecta tipurile de trafic neobișnuite, cum ar fi un volum mare de date transmise într-un interval scurt de timp. Poate recunoaște tipuri de atacuri, cele mai des întâlnite sunt atacurile de tip DoS (Denial-of-Service) sau DDoS (Distributed DDoS) care compromit funcționarea echipamentelor de rețea cu trafic fals, sau cele de tipul “Man-in-the-Middle”, în care atacatorul interceptează și chiar alterează comunicația. După recunoașterea unui comportament anormal, Firewall-ul poate bloca pachetele de date suspecte sau poate restricționa accesul către anumite adrese IP, porturi și/sau aplicații.

Tipuri de Firewall-uri și utilizări

Firewall-ul a evoluat semnificativ pe parcursul deceniilor. În anii ’90, a început de la un echipament simplist care doar filtra pachetele transmise pe baza unor reguli rudimentare și monitoriza traficul de rețea, iar în prezent are mult mai multe funcționalități și posibilități de implementare, prezentate în următoarele rânduri.

Next Generation Firewall funcționează la nivelul aplicațiilor, acesta a evoluat pentru a face față amenințărilor complexe. Documentația amintește cele mai importante capabilități ale sale: funcționalitățile unui Firewall standard, cum ar fi inspecția “orientată” (Stateful Inspection), prevenirea intruziunilor (Intrusion Prevention System – IPS), controlul aplicațiilor (Application Awareness and Control) și integrarea cu surse inteligente actualizate cu informații despre posibile noi atacuri. Acestea permit Firewall-ului să detecteze și să blocheze atacurile cibernetice în timp real și să se adapteze la noi amenințări prin upgrade-uri viitoare. Acest echipament poate fi implementat în următoarele moduri:

- Firewall-uri Hardware: de regulă, se instalează la granița dintre rețeaua locală și Internet, protejând astfel întreaga rețea de atacuri externe;

- Firewall-uri Virtuale: pot fi implementate în Data Center, sub formă de containere virtualizate pe echipamente de rețea, în infrastructurile de Cloud, iar nivelul de protecție este asemănător cu al celor de tipul Hardware.

Un avantaj important îl constituie delimitarea zonelor de trafic, astfel Firewall-ul segmentează și protejează diferite părți ale unei de rețele în funcție de necesități. Cele mai întâlnite zone sunt următoarele:

- Zona externă: Internetul;

- Zona internă: rețeaua locală a unei organizații, unde se găsesc și dispozitivele și resursele interne;

- Zona demilitarizată: o zonă tampon între rețeaua internă și cea externă, unde sunt plasate serverele care trebuie să fie accesibile atât din interiorul, cât și din exteriorul rețelei.

Traficul între aceste zone este controlat de obicei cu ajutorul unui set de reguli care specifică tipurile de trafic permis, respectiv respins, translatarea adreselor IP private în adrese IP publice și permiterea conexiunilor securizate printr-o rețea privată virtuală.

Din punct de vedere logic, modurile de implementare cel mai des întâlnite sunt Transparent și Routed. Un Firewall în modul Routed este responsabil cu separarea segmentelor de rețea, rutarea traficului între acestea și controlul granular asupra traficului. În modul Transparent, echipamentul nu modifică schema de rutare, doar se ocupă cu filtrarea traficului. Este o modalitate des folosită, deoarece nu este nevoie de modificarea infrastructurii existente, rețeaua poate fi securizată doar adăugând echipamentul ce funcționează ca un “bump in the wire”.

Pentru a asigura o protecție optimă împotriva amenințărilor cibernetice, politicile de securitate trebuie actualizate periodic în cadrul proceselor de mentenanță. Aceste actualizări sunt necesare pentru îmbunătățirea măsurilor existente de securitate, astfel încât să corespundă celor mai recente cerințe pe piață.

Deși au apărut alte soluții de securitate, Firewall-ul rămâne un element de bază care trebuie să existe în rețeaua clienților. El funcționează ca prima linie de apărare, la fel cum se construiau zidurile în jurul cetăților în trecut. Pentru un nivel de protecție ridicat, pe lângă utilizarea unui Firewall, este recomandat să fie utilizate și soluții de securitate la nivel Endpoint, Web, E-mail etc.

Firewall-ul în contextul actual

Atacurile cibernetice devin din ce în ce mai sofisticate și greu de descoperit, implicit greu de oprit. În acest context, Firewall-ul are un rol important în protecția datelor personale, a informațiilor sensibile și a resurselor critice. Este o componentă activă care contribuie la protejarea integrității și confidențialității datelor și asigură accesul controlat pentru utilizatorii autorizați.

De exemplu, ultima versiune Secure Firewall Threat Defense 7.6 de la Cisco aduce noutăți pentru a ține pasul cu amenințările noi. Din punct de vedere al integrării soluțiilor în Cloud au fost adăugate noi capacități, cum ar fi Cisco Security Cloud Integration și AI Assistant. Categoria Threat și Malware beneficiază de introducerea SnortML pentru detectarea atacurilor cunoscute, dar și a celor de tip “zero-day” (exploatarea vulnerabilităților necunoscute), iar Simplified Do-Not-Decrypt oferă utilizatorilor posibilitatea de a alege ce conexiuni înafara rețelei locale să nu fie decriptate. Soluția SD-WAN beneficiază de asemenea, de extinderea capabilităților cu SD-WAN Wizard care introduce o modalitate simplificată și automatizată de creare, configurare și management a topologiei în FMC (Firewall Management Center).

Într-o lume în continuă evoluție din punct de vedere al digitalizării și tot mai conectată, utilizarea unui Firewall în rețeaua locală nu mai este doar o opțiune, ci o necesitate. Soluțiile de Firewall pot fi personalizate în funcție de nevoile clienților și posibilitățile de implementare. Arctic Stream se poziționează ca un partener de încredere în acest proces, cu o echipă de specialiști gata să ofere consultanță și suport.

Pentru informații suplimentare sau pentru a discuta nevoile specifice ale rețelei dumneavoastră, contactați-ne la [email protected] și consultați un specialist pentru a vă asigura că sunteți protejați împotriva celor mai noi amenințări.