În cadrul acestui articol de blog, colegul nostru, Mircea Borcan, Senior Network Engineer, explică pe înțelesul tuturor cum pot fi protejate rețelele moderne împotriva atacurilor cibernetice. De la firewall-uri de ultimă generație și soluții VPN, până la bune practici pentru utilizatori și politici de securitate adaptate, articolul oferă o imagine clară asupra pașilor pe care orice organizație trebuie să îi urmeze pentru a-și proteja infrastructura IT. Este un ghid util pentru companii care vor să rămână sigure, eficiente și pregătite în fața amenințărilor digitale.

Pe măsură ce lumea interconectată se dezvoltă, riscurile și preocupările legate de securitate trebuie tratate corespunzător, cu scopul de a evita orice breșă care ar putea provoca daune sistemelor informatice. Pentru a ține pasul cu evoluția tehnologiei, este necesar ca, în prezent, să fie abordate noile amenințări care se manifestă în spațiul cibernetic. Creșterea numărului de atacuri din ultimul deceniu a devenit o problemă tot mai mare, transformându-se într-o afacere criminală profitabilă. Nimeni nu poate evita complet să devină o țintă, dar se pot dezvolta și aplica mecanisme de securitate solide care să minimizeze riscul de a fi compromis.

Securitate convergentă

- Cercul vicios

Pentru o mai bună înțelegere a așa-numitelor reguli ale spațiului cibernetic, este simplu să luăm exemplul unui ransomware. Un ransomware este un software malițios folosit într-un atac cibernetic pentru a cripta datele victimei cu o cheie de criptare cunoscută doar de atacator, făcând astfel ca datele sa fie inutilizabile până când victima plătește o răscumpărare. Ce se întâmplă dacă o întreprindere este infectată cu un malware? Organizația respectivă consideră adesea că soluția corectă este să plătească răscumpărarea, deoarece pare a fi cea mai rentabilă cale. De fapt, pentru scopul de a-și recupera datele, aceasta chiar este cea mai eficientă soluție. Însă problema este că orice instituție care plătește contribuie direct la finanțarea imperiului dezvoltării de malware. În consecință, instituțiile bine intenționate devin cei mai mari sponsori ai acestei industrii. Cu cât se plătește mai mult, cu atât atacurile devin mai sofisticate. Atacurile trebuie detectate și prevenite în momentul în care au loc și oprite dacă, totuși, reușesc să ajungă la țintă.

- Security artichoke

Analogia security artichoke (anghinarei securității) afirmă că, pentru a compromite o rețea (sau pentru a ajunge la „miezul” anghinarei), trebuie îndepărtate doar anumite straturi de frunze, nu toate. Așadar, teoretic, un atacator poate îndepărta frunzele de pe margine și poate ajunge la inima rețelei. Cu accent pe securitate, administratorul de rețea trebuie să adopte o abordare pe straturi, asigurându-se că rețeaua nu va fi compromisă chiar și în cazul puțin probabil al spargerii firewall-ului de perimetru.

- Firewall-ul perimetral

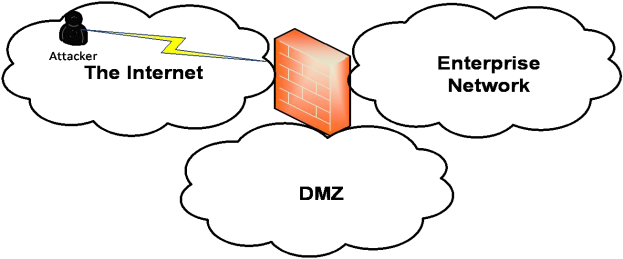

Cu scopul de a reduce riscurile, tehnologia firewall-ului a evoluat de la firewall-ul clasic de Nivel 4 la Firewall-ul Next Generation (NGFW). Cazul de utilizare al unui firewall perimetral este ilustrat în figura 1.

Fig. 1. Firewall-ul de perimetru

Pe lângă capabilitățile tradiționale ale unui firewall de Nivel 4, cum ar fi inspecția de tip stateful packet inspection, VPN și NAT, Firewall-ul Next Generation (NGFW) introduce multe alte funcționalități, precum firewall de aplicație cu inspecție avansata a pachetelor (in-line deep packet inspection), inspecția traficului criptat, filtrarea site-urilor web și a aplicațiilor, precum și protecția antivirus. Scopul includerii acestor noi capabilități este de a permite o inspecție mai profundă, axată pe verificarea conținutului pachetelor și compararea semnăturilor de malware. NGFW oferă, de asemenea, un mecanism de filtrare granulară prin utilizarea controlului aplicațiilor (app control). Cu ajutorul acestei funcționalități, administratorul de rețea poate decide ce părți ale unui site web să fie accesibile utilizatorilor finali, filtrând secțiunile nedorite (de exemplu, partajarea de documente). Un alt rol esențial al firewall-ului perimetral este implementarea politicii de securitate pentru zona demilitarizată (DMZ). DMZ-ul este utilizat pentru a găzdui serviciile expuse către zona externă a organizației, care, în majoritatea cazurilor, este Internetul.

- Conectarea locațiilor la distanță

Orice companie de nivel mediu sau mare are anumite locații distante care trebuie să acceseze resursele centrale, așa că acestea trebuie conectate la rețea. Problema este că organizația nu dispune de infrastructura fizică necesară pentru a ajunge la fiecare locație remote. Pentru a conecta aceste locații periferice, o organizație are două abordări.

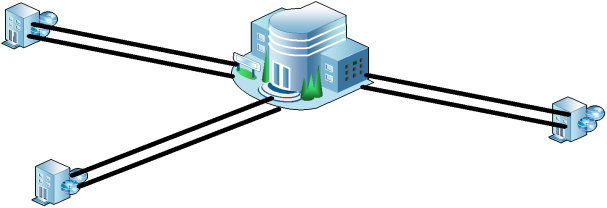

Prima este utilizarea liniilor închiriate (leased lines), care pot conecta locațiile la sediul central. Această măsură asigură confidențialitatea și disponibilitatea rețelei, deoarece aceste linii ar fi folosite exclusiv de către compania respectivă. Dezavantajul acestei configurații este costul. Dacă o organizație are multe locații care trebuie conectate, situate în zone geografice diferite, atunci costurile cresc exponențial. O altă problemă asociată utilizării liniilor închiriate este imposibilitatea de a asigura accesul la rețeaua companiei pentru angajații detașați. Soluția bazată pe linii închiriate este ilustrată în figura 2.

Fig. 2. Conectarea siteurilor distante – Leased Lines

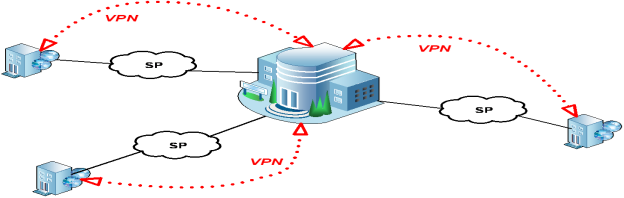

A doua abordare utilizată pentru conectarea locațiilor la distanță o reprezintă VPN-urile (Rețelele Private Virtuale). Conceptul de VPN elimină limita dintre rețelele private și cele publice. Acesta permite crearea de rețele private peste rețele publice existente, cum ar fi Internetul sau infrastructura unui furnizor de servicii. Pe de-o parte, implementarea VPN-urilor aduce o anumită complexitate, dar pe de altă parte oferă mobilitate, având în vedere că ne aflăm în era BYOD („Bring Your Own Device”) și reduce costurile.

Utilizarea VPN-urilor asigură cele trei concepte fundamentale care definesc securitatea informațiilor: Confidențialitate, Integritate și Autentificare (CIA):

- Confidențialitatea informațiilor este obținută prin utilizarea algoritmilor de criptare, cum ar fi AES sau 3DES. Criptarea este necesară pentru a evita situațiile în care un atacator de tip Man In The Middle (MITM) interceptează informațiile transmise și încearcă să reconstruiască mesajul inițial. Prin criptare, chiar dacă un MITM poate vedea pachetele, el nu poate înțelege conținutul acestora, deoarece nu deține cheia de criptare.

- Integritatea este asigurată prin utilizarea funcțiilor hash. Mesajul inițial este prelucrat printr-o funcție hash, iar rezultatul este atașat informației care urmează să fie transmisă. La destinație, se calculează un nou hash și se compară cu cel primit. Dacă acestea sunt identice, înseamnă că mesajul nu a fost corupt pe parcurs; dacă nu, mesajul este respins.

- Autentificarea părților care comunică se realizează prin utilizarea hash-urilor cu cheie (keyed hashes – HMAC). Deoarece doar corespondenții dețin aceste chei, un atac de tip MITM care încearcă să se dea drept altcineva nu poate reuși. Chiar dacă un atacator trimite un mesaj pretinzând că este altcineva, fără cheia corespunzătoare el nu va fi autentificat de destinație, iar mesajul său va fi respins.

Soluția VPN este ilustrată în figura 3.

Fig. 3. Conectarea siteurilor distante – Virtual Private Network

- Utilizatorii finali – cea mai mare preocupare

Utilizatorii finali sunt consumatorii resurselor rețelei. Pe de-o parte, toate aplicațiile care sunt dezvoltate și întreaga infrastructură de rețea construită au scopul de a răspunde nevoilor utilizatorilor finali. Pe de altă parte, însă, utilizatorii finali reprezintă cele mai vulnerabile și mai expuse puncte ale rețelei. Pentru a asigura mecanisme de securitate convergente la nivelul întregii rețele, utilizatorii finali trebuie să fie autentificați de sistem. În plus, după autentificare, un utilizator nu ar trebui să aibă acces la toate resursele, ci doar la cele care sunt relevante pentru activitatea sa. Cu alte cuvinte, utilizatorii trebuie autorizați să desfășoare doar anumite acțiuni. În final, acțiunile fiecărui utilizator trebuie înregistrate (logate), acest proces aparține conceptului de contabilizare (accounting).

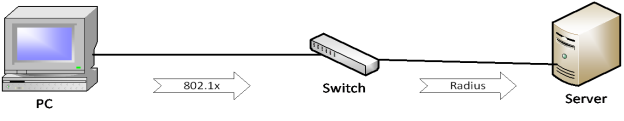

Pe lângă cadrul AAA (Authentication, Authorization, Accounting), utilizatorul trebuie și evaluat din punct de vedere al conformității (postured). O stație finală conectată la rețea trebuie să aibă cele mai recente semnături antivirus și actualizările de securitate ale sistemului de operare la zi. Evaluarea conformității unui punct final poate fi realizată de un server centralizat. Dacă stația finală nu respectă politica de securitate a organizației, serverul centralizat blochează accesul dispozitivului și inițiază procesul de actualizare. După finalizarea acestui proces, dispozitivul este autentificat de server și primește acces la rețea. Implementarea unei astfel de soluții utilizează protocoalele precum 802.1X și RADIUS, așa cum este ilustrat în figura 4. Switch-ul acționează ca dispozitiv intermediar, având rolul de a transmite mesajele între client și server.

Fig. 4. Autentificarea utilizatorilor

Pe lângă implementarea mai multor măsuri de securitate, o companie trebuie să introducă și programe de instruire privind conștientizarea securității cibernetice pentru angajații săi. Pentru a respecta politica de securitate a organizației, pe de o parte, și pentru a înțelege pericolele din spațiul cibernetic, pe de altă parte, aceste programe de instruire trebuie să aibă loc periodic și să fie obligatorii pentru toți angajații.

În concluzie

Pentru a minimiza riscurile din spațiul cibernetic global actual, fiecare companie ar trebui să adopte o abordare pe straturi (layered approach). Apărarea rețelei împotriva atacurilor cibernetice necesită vigilență constantă și educație continuă. Cele mai bune practici în materie de securitate a rețelei combină mai multe acțiuni, printre care: actualizarea constantă a patch-urilor, oprirea serviciilor și porturilor neutilizate, utilizarea de parole puternice și schimbarea lor frecventă.

La nivel macro, există multe alte aspecte de luat în considerare, cum ar fi protejarea resurselor publice ale companiei, securizarea rețelelor WAN și autentificarea și monitorizarea traficului utilizatorilor finali. Este esențial ca angajații să fie educați în privința riscurilor asociate ingineriei sociale (social engineering). Din păcate, cele mai frecvente atacuri asupra rețelelor sunt cauzate de personalul insuficient instruit. Prin urmare, trebuie dezvoltate strategii de verificare a identității prin telefon, e-mail sau față în față, pentru a evita atacurile de tip phishing. De asemenea, elaborarea unei politici scrise de securitate reprezintă un element-cheie în procesul de educare a angajaților.

Metodele analizate în acest articol reprezintă un mecanism convergent de protecție și de management al securității rețelei. Organizațiile trebuie să rămână vigilente în permanență și să se apere împotriva amenințărilor în continuă evoluție, dezvoltând politici de securitate adaptate la software-ul malițios existent în spațiul cibernetic. Pentru mai multe informații sau detalii comerciale, vă rugăm să ne contactați la: [email protected].