În acest articol, Mihai Dumitru, Chief Architect, prezintă importanța implementării CIS 18 pentru organizațiile mici și mijlocii. Totodată, detaliază pașii esențiali, explicând cum acest cadru ajută la protejarea infrastructurii IT fără investiții mari, abordând în același timp provocările comune de securitate cibernetică cu care se confruntă organizațiile.

Probabil că majoritatea clienților noștri au trecut printr-un audit NIS (Network and Information Systems, acum în versiunea 2), care este o directivă a Uniunii Europene privind securitatea cibernetică. Legislația se aplică tuturor entităților economice de dimensiune cel puțin medie (10 milioane euro venituri sau 50 de angajați) și care sunt furnizori de servicii esențiale sau importante (energie, utilități și nu numai). Articolul de față nu e pentru ei, dacă recomandările primite le-au dat deja suficient de lucru – sau e și pentru ei, dacă au nevoie de o abordare practică, care să suplimenteze NIS2. E pentru firmele care au până în 50 de angajați, care își pun problema ”dar oare noi cum stăm? IT-ul zice că știe ce face, dar oare știe?” E pentru cei care vor să aibă la îndemână un ghid de orientare practic, de bun simț, fără costurile inițiale ridicate ale unor soluții de securitate sofisticate, dar care nu acoperă riscuri importante, plictisitoare pentru IT. În ce ar trebui să investească mai întâi, de fapt? Care sunt lucrurile de bază, după care să ne ghidăm chiar și în Liga Mare? În mod paradoxal și cei care se califică pentru NIS2 încă mai au probleme cu lista de priorități.

Undeva în anii 2000, un grup de profesioniști în securitate, sub umbrela SANS Institute (https://www.sans.org), a început să publice ceea ce era cunoscut ca „SANS Top 20”, o listă de controale de securitate acționabile, pe baza analizei atacurilor prevalente în acea epocă. Lista de controale a fost actualizată continuu de-a lungul anilor, pe baza tendințelor observate, astfel încât organizațiile să implementeze cu prioritate ceea ce funcționează în practică, prevenind majoritatea atacurilor (85%). Inițiativa a fost transferată apoi către Council on Cyber Security (CCS), respectiv către Center for Internet Security (CIS) în 2015. În prezent, controalele sunt cunoscute ca CIS 18 Framework (sau CIS Critical Security Controls), iar versiunea curentă este 8.1 (https://www.cisecurity.org/controls). Există și o versiune adaptată pentru Industrial Control Systems (ICS) și Operating Technology (OT) (https://www.cisecurity.org/insights/white-papers/cis-critical-security-controls-v8-1-industrial-control-systems-ics-guide).

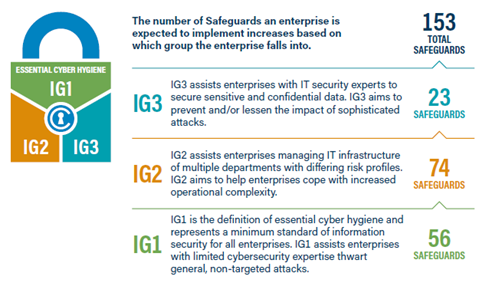

Ceea ce este remarcabil la CIS 18 este organizarea sub-controalelor (denumite și „safeguards” sau măsuri) în funcție de prioritate, pe grupuri de implementare (Implementation Groups IG1, IG2 și IG3). Un alt aspect remarcabil este formularea practică, prescriptivă, a măsurilor. Pe ansamblu, majoritatea se regăsesc și în standardele de securitate cunoscute (https://www.cisecurity.org/cybersecurity-tools/mapping-compliance), doar că standarde nu spun cu ce ar trebui o organizație să înceapă practic – această alegere este lăsată la latitudinea profesioniștilor. Nu în ultimul rând, CIS 18 poate fi folosit ușor pentru auto-evaluare – sau o firmă specializată în securitate cibernetică ar putea compara evaluarea completată (căreia i se poate asocia un grad de maturitate) cu a altor firme din aceeași industrie. În fond, obiectivul nu este de a avea maximul de securitate, ci un nivel mai bun decât a celorlalți competitori și rezonabil pentru riscurile industriei din care face parte organizația (nu ne așteptăm ca un lanț de magazine să fie o țintă la fel de valoroasă ca o bancă).

Ceea ce ar trebui sa fie rezonabil pentru toate companiile, indiferent de industrie, sunt măsurile care fac parte din IG1 (Implementation Group 1, ”Essential Cyber Hygiene”), care ar trebui sa tină sub control atacurile care nu sunt țintite (cum ar fi cele care profită de expunerea accidentală). Doar 3 controale din 18 nu au măsuri în IG1. Să le enumerăm pe cele 15 care au:

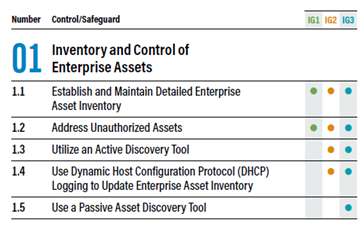

- 01 – Inventory and Control of Enterprise Assets

- 02 – Inventory and Control of Software Assets

- 03 – Data Protection

- 04 – Secure Configuration of Enterprise Assets and Software

- 05 – Account Management

- 06 – Access Control Management

- 07 – Continuous Vulnerability Management

- 08 – Audit Log Management

- 09 – Email and Web Browser Protections

- 10 – Malware Defenses

- 11 – Data Recovery

- 12 – Network Infrastructure Management

- 14 – Security Awareness and Skills Training

- 15 – Service Provider Management

- 17 – Incident Response Management

Ordinea nu este întâmplătoare. Sunt multe organizații care nici măcar nu și-au pus problema ce trebuie să protejeze (ce active și ce date sunt esențiale și pentru cât timp pot fi indisponibile) dar și ce nu ar trebui să fie prezent, mărind gratuit suprafața de atac (de exemplu, software depășit sau un punct de acces wireless adus de un utilizator de acasă), adică fix primele trei controale. Altfel, organizațiile stau relativ bine „la grămadă”, însă gradul de maturitate poate fi înșelător dacă e văzut ca o medie.

Majoritatea organizațiilor stau mai bine cu soluțiile de securitate (10 – Malware Defenses) sau poate cu gestiunea conturilor (05 – Account Management), pentru că furnizorii de soluții de securitate, respectiv de SaaS își fac bine treaba, dar securitatea este despre veriga cea mai slabă. Degeaba implementăm măsuri sofisticate în anumite arii (să zicem 08 – Audit Log Management), poate chiar din grupurile IG2 și IG3, dacă fie și unul dintre controalele esențiale este complet ignorat (să zicem 14 – Security Awareness and Skills Training).

Alteori se întâmplă ca măsuri din grupurile IG2 sau IG3 să fie puse în practică înaintea celor din IG1. Să luam, de exemplu, 01 – Inventory and Control of Enterprise Assets. În acest exemplu, a avea un proces regulat pentru identificarea și îndepărtarea dispozitivelor neautorizate este mai important decât a achiziționa un soft de inventariere fără a face nimic cu acesta.

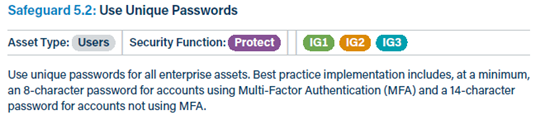

Cum arată practic o măsură de securitate în CIS 18? Nu foarte flexibil, ci de-a dreptul prescriptiv:

Flexibilitatea mai scăzută poate fi un dezavantaj pentru organizațiile foarte mari (care gândesc mai degrabă strategic decât tactic), dar pentru organizațiile mai mici nu este loc de îndoială despre ce ar fi considerat ca fiind bună practică.

Indiferent de standarde, câteva dintre provocările cu care se confruntă organizațiile sunt:

- Bugetul

- Lipsa de personal cu aptitudini riguroase de securitate. În timp ce personalul IT poate avea cunoștințe solide de securitate în aria proprie de competență, se poate întâmpla ca recomandările în ceea ce privește prioritatea măsurilor în ansamblu să fie total „din auzite”

- Alegerea priorităților, dacă NIS2 nu este o „alegere” evidentă

Indiferent de standardul folosit, Arctic Stream și cu partenerul său, Data Core Systems, pot evalua postura de securitate și pot face ca măsurile de securitate să fie implementate consistent și într-o ordine riguroasă, care are sens, nu doar ca un exercițiu de compliance (de adaptare la cerințele legale). Pentru mai multe informații, ne puteți contacta la [email protected].

Pentru cei care trebuie să se conformeze NIS2, acesta și cu CIS 18 sunt complementare, de fapt. NIS2 impune cerințe mai stricte pentru securitatea cibernetică, pregătire și raportare, în timp ce CIS 18 oferă o abordare practică și detaliată a implementării acestor cerințe. NIS2 pune accent pe evaluarea continuă a riscurilor și gestionarea incidentelor, pe care CIS 18 le sprijină prin controale specifice pentru identificarea, evaluarea și atenuarea riscurilor, precum și stabilirea unor planuri robuste de răspuns la incident. În plus, NIS2 se concentrează pe securitatea lanțului de aprovizionare, iar CIS18 include controale pentru gestionarea riscurilor terțelor părți, asigurându-se că furnizorii respectă standardele de securitate necesare. Prin integrarea CIS 18 în strategia lor de securitate, organizațiile pot îndeplini mai ușor cerințele NIS2, construind în același timp o apărare generală mai puternică împotriva amenințărilor cibernetice.